Υπάρχουν περισσότερα από 865 εργαλεία κρυπτογράφησης χρησιμοποιείται παγκοσμίως, όλα αντιμετωπίζουν διαφορετικές πτυχές ενός κοινού προβλήματος. Οι άνθρωποι θέλουν να προστατεύσουν τις πληροφορίες: σκληροί δίσκοι από καταπιεστικές κυβερνήσεις, φυσική τοποθεσία από stalkers, ιστορικό περιήγησης από υπερβολικά περίεργες εταιρείες ή τηλεφωνικές συνομιλίες από κακόβουλους γείτονες. Όλοι βασίζονται στην κρυπτογραφία, ένα λεπτό σκάφος που όταν γίνει σωστά επιτρέπει την ασφαλή επικοινωνία παρά τις προσπάθειες των εχθρών.

Ωστόσο, η κακή κρυπτογραφία μπορεί να ανοίξει κενά ασφαλείας, μια μοίρα που έχει συμβεί πολοί δημοφιλής συστήματα. Αλλά χωρίς τεχνική γνώση και εμπειρία, οι χρήστες δεν μπορούν να γνωρίζουν τη διαφορά μεταξύ καλών και κακών εργαλείων μέχρι να είναι πολύ αργά.

Ένα από τα πιο δημοφιλή κρυπτογραφικά εργαλεία - με δύο εκατομμύρια χρήστες καθημερινά - είναι Tor, ένα δίκτυο ανώνυμης περιήγησης στο Διαδίκτυο. Βασίζεται σε μια μεγάλη ομάδα εθελοντών, μερικοί από τους οποίους είναι ανώνυμοι, γεγονός που μπορεί να εγείρει ερωτήματα σχετικά με την εμπιστοσύνη στο σύστημα. Εάν οι έμπειροι χρήστες και οι προγραμματιστές είχαν εργαλεία για τον εντοπισμό ύποπτης συμπεριφοράς, θα μπορούσαν να ξεριζώσουν προβλήματα, βελτιώνοντας την αξιοπιστία - και την αξιοπιστία - για όλους.

Κατανόηση του Tor

Οι άνθρωποι χρησιμοποιούν το Tor για πολλούς λόγους: να ερευνούν ασθένειες, να προστατεύονται από την κακοποίηση στο σπίτι, να εμποδίζουν τις εταιρείες να τα προφίλ ή να παρακάμπτουν τη λογοκρισία σε εθνικό επίπεδο, για να αναφέρουμε μερικούς. Ο Tor το κάνει αυτό αποσυνδέοντας την ταυτότητα ενός χρήστη από τη διαδικτυακή του δραστηριότητα. Για παράδειγμα, όταν χρησιμοποιείται το Tor, ιστότοποι όπως το Facebook δεν μπορούν να μάθουν πού βρίσκεται κάποιος χρήστης και οι εταιρείες παροχής υπηρεσιών Διαδικτύου δεν μπορούν να μάθουν ποιους ιστότοπους επισκέπτεται ένας πελάτης.

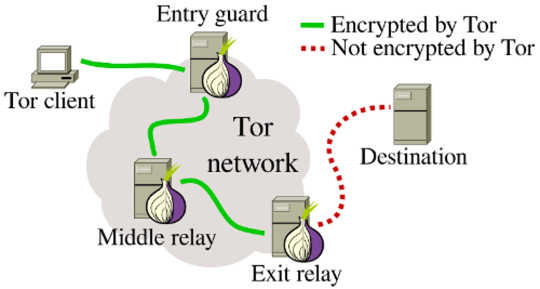

Το σύστημα λειτουργεί συνδέοντας έναν χρήστη με τον προβλεπόμενο ιστότοπο μέσω μιας ακολουθίας κρυπτογραφημένων συνδέσεων μέσω υπολογιστών που εγγράφονται για να συμμετάσχουν στο δίκτυο. Ο πρώτος υπολογιστής στην ακολουθία ρελέ, που ονομάζεται "φύλακας εισόδου", γνωρίζει τη διεύθυνση δικτύου του χρήστη, επειδή δέχεται την εισερχόμενη κίνηση. Αλλά επειδή το περιεχόμενο είναι κρυπτογραφημένο, αυτός ο υπολογιστής δεν γνωρίζει τι κάνει ο χρήστης στο διαδίκτυο.

Ο δεύτερος υπολογιστής στην αλυσίδα δεν γνωρίζει πού βρίσκεται ο χρήστης και απλώς περνάει κατά μήκος της κίνησης σε αυτό που ονομάζεται "ρελέ εξόδου". Αυτός ο υπολογιστής αποκρυπτογραφεί τη δραστηριότητα του χρήστη στο Διαδίκτυο και ανταλλάσσει δεδομένα με το μη κρυπτογραφημένο Διαδίκτυο. Το ρελέ εξόδου γνωρίζει τι κάνει ο χρήστης στο διαδίκτυο, αλλά δεν μπορεί εύκολα να προσδιορίσει ποιος το κάνει.

Μόλις το ρελέ εξόδου λάβει τις πληροφορίες από το Διαδίκτυο, τις κρυπτογραφεί και τις στέλνει πίσω στον προηγούμενο σύνδεσμο της αλυσίδας. Κάθε σύνδεσμος κάνει το ίδιο, έως ότου ο αρχικός υπολογιστής λάβει και αποκρυπτογραφήσει τα δεδομένα, εμφανίζοντάς τα στον χρήστη.

Η δομή του δικτύου Tor. Οι πελάτες Tor επιλέγουν τυχαία τρία ρελέ που προωθούν την κυκλοφορία δικτύου μεταξύ του προγράμματος -πελάτη και ενός διακομιστή - για παράδειγμα, το Facebook. Ενώ το Tor κρυπτογραφεί εσωτερικά την κίνηση του δικτύου (δείτε την σταθερή πράσινη γραμμή), είναι σημαντικό να κατανοήσετε ότι το Tor δεν μπορεί πλέον να κρυπτογραφεί την κίνηση του δικτύου μόλις φύγει από το δίκτυο Tor (δείτε την κόκκινη διακεκομμένη γραμμή). Φίλιππος Χειμωνάς

Η δομή του δικτύου Tor. Οι πελάτες Tor επιλέγουν τυχαία τρία ρελέ που προωθούν την κυκλοφορία δικτύου μεταξύ του προγράμματος -πελάτη και ενός διακομιστή - για παράδειγμα, το Facebook. Ενώ το Tor κρυπτογραφεί εσωτερικά την κίνηση του δικτύου (δείτε την σταθερή πράσινη γραμμή), είναι σημαντικό να κατανοήσετε ότι το Tor δεν μπορεί πλέον να κρυπτογραφεί την κίνηση του δικτύου μόλις φύγει από το δίκτυο Tor (δείτε την κόκκινη διακεκομμένη γραμμή). Φίλιππος Χειμωνάς

Οι περισσότεροι άνθρωποι χρησιμοποιούν το δίκτυο Tor μέσω του Tor Browser. Είναι μια τροποποιημένη έκδοση του δημοφιλούς προγράμματος περιήγησης ιστού Firefox, με επιπλέον δυνατότητες για την προστασία του απορρήτου των χρηστών. Αυτά περιλαμβάνουν διαμορφώσιμα επίπεδα ασφαλείας και πρόσθετα όπως π.χ. HTTPS-Παντού (για να χρησιμοποιήσετε ασφαλείς συνδέσεις ιστού όποτε είναι δυνατόν) και NoScript (για τον μετριασμό ορισμένων αδυναμιών της JavaScript, μεταξύ άλλων). Επιπλέον, το Tor Browser υλοποιεί τεχνικές που καθιστούν δυσκολότερη την παρακολούθηση ατόμων στο διαδίκτυο. Για παράδειγμα, απενεργοποιεί το Flash και χρησιμοποιεί μόνο μερικές γραμματοσειρές, εμποδίζοντας τους ιστότοπους να κάνουν αναγνώριση χρηστών με βάση τις γραμματοσειρές που έχουν εγκαταστήσει.

Εμπιστοσύνη στον κώδικα

Το λογισμικό Tor αναπτύσσεται και διανέμεται από μια μη κερδοσκοπική εταιρεία που ονομάζεται το έργο Tor. Οι άνθρωποι χρησιμοποιούν το Tor δωρεάν. η χρηματοδότηση προέρχεται από υποστηρικτές όπως π.χ. άτομα, εταιρείες, μη κερδοσκοπικούς οργανισμούς και κυβερνήσεις. Ευαίσθητος στις ανησυχίες ότι οι μεγάλοι χρηματοδότες ενδέχεται να προκαλέσουν το κοινό να ανησυχεί για το ποιος πραγματικά ελέγχει, ο οργανισμός εργάζεται για τη βελτίωση της οικονομικής του ανεξαρτησίας: πρόσφατα η πρώτη του crowdfunding εκστρατεία συγκέντρωσε περισσότερα από 200,000 δολάρια ΗΠΑ.

Επιπλέον, το Tor Project έχει δηλώσει ξεκάθαρα για την προσήλωσή του στην προστασία της ιδιωτικής ζωής, συμπεριλαμβανομένης της υποστήριξης της απόφασης της Apple να μην βοηθήσει το FBI να αποκτήσει πρόσβαση σε ένα κρυπτογραφημένο iPhone, δημιουργώντας μια σκόπιμη αδυναμία στο λογισμικό κρυπτογράφησης - το οποίο συχνά ονομάζεται «πίσω πόρτα». Το έργο Tor δήλωσε: «Ποτέ δεν θα κάνουμε backdoor το λογισμικό μας."

Από τεχνική άποψη, οι χρήστες μπορούν να αποφασίσουν αν θα εμπιστευτούν το σύστημα Tor επαληθεύοντάς το ανεξάρτητα. Ο πηγαίος κώδικας είναι ελεύθερα διαθέσιμα, και το έργο Tor ενθαρρύνει τους ανθρώπους να επιθεωρήσουν όλες τις γραμμές 200,000 λιρών. ΕΝΑ Πρόσφατα δημιουργημένο πρόγραμμα bug bounty θα πρέπει να ενθαρρύνει τους προγραμματιστές και τους ερευνητές να εντοπίσουν προβλήματα ασφάλειας και να ενημερώσουν τους προγραμματιστές έργων για αυτά.

Ωστόσο, οι περισσότεροι άνθρωποι δεν δημιουργούν τα δικά τους εκτελέσιμα προγράμματα από τον πηγαίο κώδικα. Μάλλον, χρησιμοποιούν προγράμματα που παρέχονται από προγραμματιστές. Πώς μπορούμε να αξιολογήσουμε την αξιοπιστία τους; Οι εκδόσεις λογισμικού του Tor υπογράφονται με επίσημες κρυπτογραφικές υπογραφές και μπορούν να μεταφορτωθούν μέσω κρυπτογραφημένων και πιστοποιημένων συνδέσεων για να βεβαιωθούν οι χρήστες ότι έχουν κατεβάσει γνήσιο λογισμικό Tor που δεν τροποποιήθηκε από επιτιθέμενους.

Επιπλέον, ο Tor έκανε πρόσφατα "αναπαραγώγιμες κατασκευές”Δυνατό, το οποίο επιτρέπει στους εθελοντές να επαληθεύσουν ότι τα εκτελέσιμα προγράμματα που διανέμονται από το Tor δεν έχουν παραποιηθεί. Αυτό μπορεί να διαβεβαιώσει τους χρήστες ότι, για παράδειγμα, οι υπολογιστές του Tor Project που δημιουργούν εκτελέσιμα προγράμματα δεν υπονομεύονται.

Εμπιστοσύνη στο δίκτυο

Ενώ το λογισμικό αναπτύσσεται από το Tor Project, το δίκτυο διευθύνεται από εθελοντές σε όλο τον κόσμο, που λειτουργούν μαζί 7,000 υπολογιστές ρελέ από τον Μάιο του 2016.

Μερικοί οργανώσεις δημοσιεύουν το γεγονός ότι λειτουργούν ένα ή περισσότερα ρελέ, αλλά πολλά από αυτά εκτελούνται από μεμονωμένους χειριστές που δεν ανακοινώνουν τη συμμετοχή τους. Από τον Μάιο του 2016, περισσότερα από το ένα τρίτο των ρελέ Tor δεν προσφέρουν τρόπο επικοινωνίας με τον χειριστή.

Είναι δύσκολο να εμπιστευτείς ένα δίκτυο με τόσους άγνωστους συμμετέχοντες. Ακριβώς όπως σε καφετέριες με ανοιχτά σημεία Wi-Fi, οι επιτιθέμενοι μπορούν να υποκλέψουν την κυκλοφορία του δικτύου από τον αέρα ή από κοντά εκτέλεση ρελέ εξόδου και παρακολούθηση χρηστών Tor.

Εύρεση και απομάκρυνση κακών ηθοποιών

Για την προστασία των χρηστών Tor από αυτά τα προβλήματα, η ομάδα μου και εγώ αναπτύσσουμε δύο δωρεάν εργαλεία λογισμικού - που ονομάζονται χάρτης εξόδου και sybilhunter - που επιτρέπουν στο Tor Project να εντοπίσει και να αποκλείσει "κακά" ρελέ. Τέτοια κακά ρελέ θα μπορούσαν, για παράδειγμα, να χρησιμοποιήσουν ξεπερασμένο λογισμικό αναμετάδοσης Tor, να προωθήσουν την κυκλοφορία δικτύου εσφαλμένα ή κακόβουλα να προσπαθήσουν να κλέψουν τους κωδικούς πρόσβασης των χρηστών Tor.

Το Exitmap δοκιμάζει ρελέ εξόδου, τους χίλιους περίπου υπολογιστές που γεφυρώνουν το χάσμα μεταξύ του δικτύου Tor και του υπόλοιπου Διαδικτύου. Το κάνει αυτό συγκρίνοντας τις λειτουργίες όλων των ρελέ. Για παράδειγμα, ένας δοκιμαστής θα μπορούσε να έχει άμεση πρόσβαση στο Facebook - χωρίς Tor - και να καταγράφει την ψηφιακή υπογραφή που χρησιμοποιεί ο ιστότοπος για να διαβεβαιώσει τους χρήστες ότι πράγματι μιλούν με το Facebook. Στη συνέχεια, εκτελώντας το χάρτη εξόδου, ο δοκιμαστής θα επικοινωνούσε με το Facebook μέσω καθενός από τα χίλια ρελέ εξόδου Tor, καταγράφοντας ξανά την ψηφιακή υπογραφή. Για τυχόν ρελέ Tor που παρέχουν μια υπογραφή διαφορετική από αυτήν που στάλθηκε απευθείας από το Facebook, το exitmap σηκώνει μια ειδοποίηση.

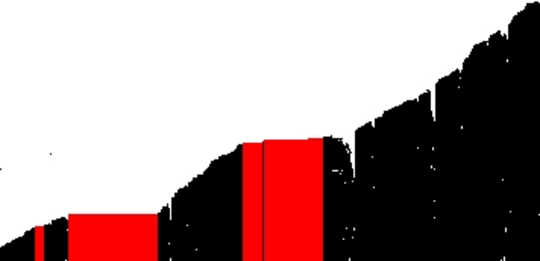

Το άλλο μας εργαλείο, το sybilhunter, αναζητά σύνολα ρελέ που θα μπορούσαν να βρίσκονται υπό τον έλεγχο ενός μόνο ατόμου, όπως ενός ατόμου που μπορεί να χρησιμοποιήσει τα ρελέ της για να εξαπολύσει επίθεση. Μεταξύ άλλων, ο sybilhunter μπορεί να δημιουργήσει εικόνες που απεικονίζουν πότε οι ρελέ Tor συνδέονται και αποχωρούν από το δίκτυο. Τα ρελέ που ενώνονται και φεύγουν ταυτόχρονα ενδέχεται να ελέγχονται από ένα μόνο άτομο.

Οπτικοποίηση του χρόνου λειτουργίας ορισμένων ρελέ Tor για μέρος του Ιανουαρίου 2014. Κάθε σειρά εικονοστοιχείων αντιπροσωπεύει μία ώρα, ενώ κάθε στήλη εικονοστοιχείων αντιπροσωπεύει ένα ρελέ. Ένα μαύρο εικονοστοιχείο υποδηλώνει ότι ένας ρελέ ήταν συνδεδεμένος και ένα λευκό εικονοστοιχείο δηλώνει ότι ένας ρελέ ήταν εκτός σύνδεσης. Τα κόκκινα μπλοκ επισημαίνουν ρελέ υψηλής συσχέτισης, τα οποία θα μπορούσαν να λειτουργήσουν από το ίδιο άτομο. Φίλιππος Χειμωνάς

Οπτικοποίηση του χρόνου λειτουργίας ορισμένων ρελέ Tor για μέρος του Ιανουαρίου 2014. Κάθε σειρά εικονοστοιχείων αντιπροσωπεύει μία ώρα, ενώ κάθε στήλη εικονοστοιχείων αντιπροσωπεύει ένα ρελέ. Ένα μαύρο εικονοστοιχείο υποδηλώνει ότι ένας ρελέ ήταν συνδεδεμένος και ένα λευκό εικονοστοιχείο δηλώνει ότι ένας ρελέ ήταν εκτός σύνδεσης. Τα κόκκινα μπλοκ επισημαίνουν ρελέ υψηλής συσχέτισης, τα οποία θα μπορούσαν να λειτουργήσουν από το ίδιο άτομο. Φίλιππος Χειμωνάς

Η έρευνά μας έχει εντοπίσει μια μεγάλη ποικιλία ρελέ με κακή συμπεριφορά. Μερικοί προσπάθησαν να κλέψουν τα στοιχεία σύνδεσης των χρηστών για δημοφιλείς ιστότοπους όπως το Facebook. Εξίσου συνηθισμένα ήταν τα ρελέ που υπόκεινται σε συστήματα λογοκρισίας σε εθνικό επίπεδο, εμποδίζοντας την πρόσβαση σε ορισμένους τύπους ιστότοπων, όπως η πορνογραφία. Αν και οι ίδιοι οι χειριστές ρελέ δεν αλλάζουν τα αποτελέσματα, έρχεται ενάντια στη φιλοσοφία του δικτύου Tor ότι η χρήση του δεν πρέπει να περιλαμβάνει φιλτράρισμα περιεχομένου. Ανακαλύψαμε μερικά ρελέ εξόδου που προσπάθησαν να κλέψουν τα χρήματα των χρηστών Tor παρεμβαίνοντας στις συναλλαγές εικονικού νομίσματος Bitcoin.

Είναι σημαντικό να δούμε αυτά τα αποτελέσματα με τη σωστή προοπτική. Ενώ ορισμένες επιθέσεις φάνηκαν ανησυχητικές, τα ρελέ κακής συμπεριφοράς είναι σαφώς μειοψηφικά και δεν συναντώνται συχνά από χρήστες Tor. Ακόμα κι αν το τυχαία επιλεγμένο ρελέ εξόδου ενός χρήστη αποδειχθεί κακόβουλο, άλλες λειτουργίες ασφαλείας στο πρόγραμμα περιήγησης Tor, όπως το προαναφερθέν HTTPS-Παντού, λειτουργούν ως εγγυήσεις για την ελαχιστοποίηση της βλάβης.

Σχετικά με το Συγγραφέας

Philipp Winter, Μεταδιδακτορικός Ερευνητικός Συνεργάτης στην Επιστήμη των Υπολογιστών, Πανεπιστήμιο του Princeton

Αυτό το άρθρο δημοσιεύθηκε αρχικά στις Η Συνομιλία. Διαβάστε το αρχικό άρθρο.

Σχετικά βιβλία

at InnerSelf Market και Amazon